랜섬웨어에 걸린 파일은 암호화되어 일반적인 복구툴로는 되돌리기 어렵습니다.

다행히 특정 랜섬웨어 변종에 대응할 수 있는 무료/유료 디크립터(Decryptor) 툴과, 암호화 이전 상태의 데이터를 복구할 수 있는 데이터 복구 유틸리티가 존재합니다.

다음 도구들을 활용하면, 암호 상태 복원 또는 암호화 전 데이터 회복을 시도해볼 수 있습니다.

- No More Ransom Project

- Avast Ransomware Decryption Tools

- Emsisoft Decrypter

- DiskInternals Partition Recovery

- TestDisk & PhotoRec (or ddrescue)

1. No More Ransom Project

No More Ransom은 2016년 유로폴(Europol), 네덜란드 경찰청, 카스퍼스키(Kaspersky), 인텔 시큐리티가 공동으로 시작한 글로벌 사이버 범죄 대응 프로젝트입니다.

랜섬웨어에 감염된 사용자가 돈을 지불하지 않고도 데이터를 복구할 수 있도록 무료 복호화 도구를 제공하는 것을 목표로 하고 있습니다.

특징

- 세계 각국의 수사기관 및 보안업체들이 협력해 최신 랜섬웨어 정보를 빠르게 확보

- Crypto Sheriff라는 도구를 통해 감염된 파일의 확장자나 샘플을 분석하고, 대응 가능한 복호화 툴을 안내

- 100종 이상의 랜섬웨어 변종에 대한 복호화 툴 제공

어떤 상황에서 추천되나요?

- 어떤 랜섬웨어에 걸렸는지 모르는 경우

- 돈을 지불하지 않고 무료로 복호화를 시도하고 싶은 경우

- 전 세계적으로 널리 퍼진 랜섬웨어에 감염된 경우 (예: GandCrab, Maze, STOP/Djvu 등)

사용법

- 웹사이트 접속

→ https://www.nomoreransom.org/ko/index.html - Crypto Sheriff 메뉴 클릭

- 암호화된 파일 1~2개 업로드

- 랜섬 노트(README.txt, HOW_TO_DECRYPT.txt)도 업로드

- “업로드 후 분석” 버튼 클릭

- 감염된 랜섬웨어 종류 확인

- 자동 분석 결과로 복호화 가능한 랜섬웨어인지 알려줍니다

- 대응 가능한 경우, 관련 복호화 툴 링크 제공

- 복호화 툴 다운로드 및 실행

- .zip 파일을 받아 압축 해제

- .exe 파일 실행 (관리자 권한 권장)

- 암호화된 파일이 있는 폴더 선택

- 복호화 시작 클릭

- 복구 결과 확인

- 복호화 성공한 파일은 별도 폴더에 저장됨

- 원본을 덮어쓰지 않도록 기본 설정되어 있음

장점

- 다양한 랜섬웨어 해독 가능

- 무료 제공, 신뢰도 높음

단점

- 모든 변종 지원은 아니며, 특정 변종에 한정됨

- 암호화 키가 공개된 경우에만 유효

2. Avast Ransomware Decryption Tools

Avast는 글로벌 보안 소프트웨어 기업으로, 랜섬웨어 분석팀이 개별 변종에 맞춰 복호화 툴을 지속적으로 공개하고 있습니다.

별도의 앱 하나로 모든 랜섬웨어를 복호화하는 방식이 아니라, 각 랜섬웨어에 맞는 전용 복호화 툴을 개별 배포합니다.

특징

- 사용하기 쉬운 그래픽 인터페이스 제공

- AES_NI, GandCrab, Jigsaw, BigBobRoss 등 주요 랜섬웨어 복호화 툴 지원

- 비전문가도 클릭 몇 번으로 복호화 진행 가능

어떤 상황에서 추천되나요?

- 감염된 랜섬웨어의 이름이나 메시지를 알고 있는 경우

- GUI 환경에서 간단히 복호화를 진행하고 싶은 경우

- 비교적 최근에 알려진 주요 변종에 감염된 경우

사용법

- Avast 툴 페이지 접속

→ https://www.avast.com/ransomware-decryption-tools - 감염된 랜섬웨어 유형 선택

- 예: GandCrab, AES_NI, Jigsaw 등

- 각 툴에 설명이 포함되어 있으니 랜섬 노트를 참조하여 일치 여부 확인

- 툴 다운로드 및 실행

- .exe 파일 다운로드

- 관리자 권한으로 실행

- 암호화된 파일 경로 지정

- 감염된 폴더 전체 선택 가능

- 일부 툴은 정상 파일(백업)도 함께 요구함

- 복호화 시작

- 설정 검토 후 “Decrypt” 클릭

- 완료되면 복호화된 파일이 별도 폴더에 생성됨

장점

- GUI로 사용하기 쉬움

- 많은 주요 변종 지원

단점

- Win 전용 & 변종별로 개별 툴

- 일부는 원본 파일 필요

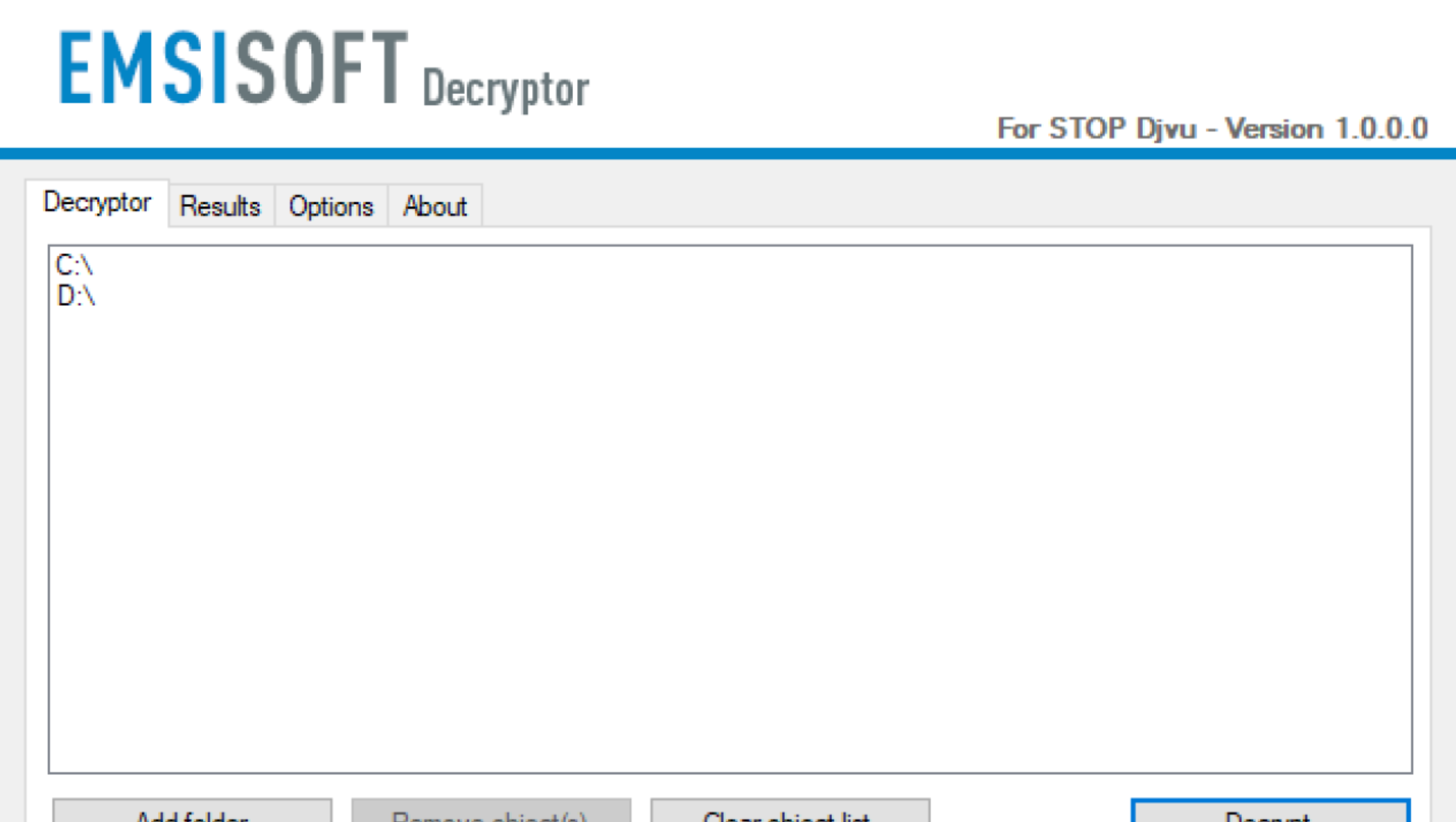

3. Emsisoft Decrypter

Emsisoft는 독일/뉴질랜드 기반의 사이버 보안 전문 업체로, 랜섬웨어 분석 및 복호화 툴 제공에 특화되어 있습니다.

무료로 배포되는 Decrypter는 일반 사용자뿐만 아니라, 보안 전문가와 포렌식 엔지니어에게도 활용되고 있습니다.

특징

- 80개 이상 랜섬웨어 변종 대응 가능 (WannaCry, REvil, Dharma 등)

- 대부분의 툴이 GUI와 CLI(명령어 기반) 두 가지 인터페이스 지원

- 복호화 가능한 경우, 감염된 파일을 자동으로 찾아내고 정리

어떤 상황에서 추천되나요?

- 보다 상세한 옵션 설정이 필요한 경우

- 기업 네트워크 또는 대량 파일 복호화가 필요한 경우

- CLI를 통한 스크립트 기반 자동화가 필요한 경우

사용법

- Emsisoft 복호화 툴 다운로드

→ https://www.emsisoft.com/ransomware-decryption-tools/ - 감염된 유형에 맞는 Decrypter 선택

- 랜섬 노트에 명시된 이름이나 확장자 참고

- 원하는 툴 클릭 후 다운로드

- Decrypter 실행

- 관리자 권한으로 .exe 실행

- 첫 화면에서 사용 조건 동의

- 암호화된 폴더 선택

- 복호화할 대상 디렉터리 지정

- Overwrite files 옵션 체크 여부 주의

- 복호화 시작 및 로그 확인

- “Start” 클릭 → 진행 상태 확인 가능

- 실패한 파일은 로그로 분리 표시

장점

- 방대한 대응 리스트

- 커맨드라인 + GUI 모두 제공

단점

- 일부 툴의 사용법이 복잡할 수 있음

- 최신 변종 지원 제한

4. DiskInternals Partition Recovery

DiskInternals는 러시아 소프트웨어 개발사에서 제작한 전문 데이터 복구 솔루션입니다.

단순히 파일 복구에 그치지 않고, 손상된 파티션을 분석하고 구조를 재구성하여, 암호화되기 전의 파일까지 복구할 가능성을 제공합니다.

특징

- FAT, NTFS, exFAT 등 다양한 파일 시스템 지원

- 하드디스크가 RAW 형식으로 변했거나 포맷된 경우도 복구 가능

- 파일 미리보기, 필터링, 파티션 이미지 저장 기능 제공

어떤 상황에서 추천되나요?

- 랜섬웨어가 디스크 파티션까지 손상시킨 경우

- 암호화 이전 파일 일부라도 되살리고 싶은 경우

- 파일 구조는 파괴됐지만, 실질적 복호화는 불가능한 경우

사용법

- 공식 홈페이지에서 프로그램 다운로드

→ https://www.diskinternals.com/partition-recovery/ - 설치 후 실행

- ‘Partition Recovery Wizard’ 자동 실행

- 복구할 드라이브 선택 (C, D 등)

- 복구 모드 선택

- Fast Recovery (빠른 스캔)

- Full Recovery (정밀 스캔)

- Reader Mode (읽기 전용)

- 파일 구조 분석

- 완료되면 트리 구조로 탐색 가능

- 삭제된 파일/폴더 포함 전체 미리보기 가능

- 복구 파일 선택 및 저장

- 원하는 파일을 체크 후 우클릭 → Recover

- 복구 위치를 외장 하드 또는 다른 드라이브로 지정

장점

- 암호화 이전 상태로 복구 시도 가능

- 파티션 문제 복구 기능 포함

단점

- 랜섬웨어 해독 불가

- 무료판 제한 있음

5. TestDisk & PhotoRec

TestDisk와 PhotoRec은 오픈소스로 공개된 고급 데이터 복구 유틸리티입니다.

TestDisk는 파티션 복원에 특화되었고, PhotoRec은 파일 시그니처 기반의 "깊은 복구"에 특화되어 있어, 랜섬웨어에 의해 파일명이 바뀌거나 삭제된 경우에도 실제 파일 내용을 기반으로 복원을 시도합니다.

특징

- 무료이며 Windows, Linux, macOS 등 다양한 운영체제에서 사용 가능

- CLI(커맨드라인 기반) 환경에서 동작

- 파일 시스템이 손상되거나 파티션 정보가 날아갔을 때 특히 유용

어떤 상황에서 추천되나요?

- GUI 프로그램으로 복구가 불가능하거나 데이터 구조가 망가진 경우

- 파일 이름이 변경되거나 손상된 상태에서도 내용을 살리고 싶은 경우

- 비용을 들이지 않고 최대한 복구 가능성을 확보하고 싶은 경우

사용법 (PhotoRec 예시)

- 공식 홈페이지 에서 프로그램 다운로드

- 디스크 선택

- 복구할 디스크 또는 파티션 선택 (예: /dev/sda)

- 화살표 키로 선택 → Enter

- 파티션 선택 / 파일 시스템 선택

- FAT/NTFS/ext 확인 후 선택

- 전체 스캔 또는 특정 영역 선택

- 복구할 파일 형식 지정

- 예: 이미지(jpg, png), 문서(doc, pdf), 영상(mp4 등)

- 모든 형식을 선택할 수도 있음

- 복구 대상 폴더 지정

- 복구된 파일을 저장할 디렉터리 지정

- 읽기/쓰기 권한 필요

- 복구 진행 및 결과 확인

- 복구가 진행되며 파일들이 지정 폴더에 저장됨

- 파일 이름은 무작위로 바뀔 수 있음

- 폴더 내에서 수작업 분류 필요

장점

- 오픈소스, 무료

- OS 및 파일 시스템 광범위 지원

- 파티션/로우 코드 형태까지 복구 가능

단점

- 사용법이 CLI 환경 → 난이도 높음

- 파일 이름/구조는 모두 소실될 수 있음

어떤 도구를 선택해야 할까?

- 암호화 복호화 시도 → No More Ransom, Avast, Emsisoft 중 해당 랜섬웨어 툴 존재 여부 확인

- 암호화 이전 데이터 회수 → DiskInternals 또는 PhotoRec + TestDisk 조합

- 디스크 자체 손상, MBR/파티션 삭제 → TestDisk 또는 ddrescue

사용 전 & 후 체크리스트

- 디스크 이미징 필수 – 원본 손상 방지 차원에서 복제본 확보

- 실행 전 백신 또는 방화벽 차단 해제

- 복호화 성공 시 정상 파일 백업 및 디스크 포맷 후 재사용 권장

- 복구 실패 시 전문 데이터 복구 업체(Ontrack, DriveSavers 등) 고려 가능

요약

| 복구프로그램 | 용도 | 장점 | 단점 |

| No More Ransom | 암호화 해독 | 무료, 다양한 변종 지원 | 변종 없을 시 무용 |

| Avast Decryptor | 암호화 해독 | 쉬운 GUI, 주요 변종 지원 | 일부 툴만 활용 가능 |

| Emsisoft Decrypter | 암호화 해독 | 방대, CLI 옵션도 있음 | 사용법 복잡할 수 있음 |

| DiskInternals Partition Recovery | 파티션/파일 복구 | 파티션 복구 기능 포함 | 해독 불가, 무료 제한 있음 |

| TestDisk & PhotoRec | 파일 복구 | 무료, 광범위 OS 지원 | CLI, 파일 구조 손실 가능 |

랜섬웨어 복구는 변종 파악 → 복호화 툴 시도 → 파일 복구 순서를 권장합니다.

만약 이 단계로도 복구가 어렵다면, 전문 데이터 복구 업체에 맡기는 것이 안전한 선택이 될 수 있습니다.

저는 나스에 있던 2테라 하드디스크에 저장해둔 지난 20년간의 사진이 모두 랜섬웨어 걸렸었습니다.

복구하지 못하고 4-5년을 그렇게 방치하고 있다가 PhotoRec 프로그램을 이용해 90% 이상 복구에 성공했습니다.

랜섬웨어의 종류 와 디스크 상태를 파악하시고 그에 맞는 툴을 찾아서 복구를 시도해 보시면 좋을 결과가 있을거라 생각합니다.

'IT 테크 > 리뷰' 카테고리의 다른 글

| ALT 마이브 스타일 폴더 2 리뷰: 폴더폰의 부활, 정말 쓸만할까? (0) | 2025.07.20 |

|---|---|

| Minimal Phone MP01 리뷰: 미니멀 폰인가, 맥시멀 폰인가? (0) | 2025.07.19 |

| 갤럭시 워치8 리뷰: 디자인부터 기능까지, 제대로 바뀌었을까? (1) | 2025.07.16 |

| 시놀로지 NAS 확장 및 이전하기 - 마이그레이션 방법 정리 (0) | 2025.07.15 |

| AYANEO SLIDE 리뷰: UMPC의 완성형을 꿈꾸다 (3) | 2025.07.14 |